A Fondo

Principios Rectores de la RSA

Los directivos de la División de Seguridad de EMC instan a los asistentes a la RSA Conference Europe 2009 a que asimilen las tendencias y aprovechen las oportunidades de ofrecer mayor seguridad. La conferencia congregó a los más relevantes expertos y profesionales en seguridad con el fin de debatir los temas de máxima actualidad y futuras tendencias del sector.

Los directivos de la División de Seguridad de EMC instan a los asistentes a la RSA Conference Europe 2009 a que asimilen las tendencias y aprovechen las oportunidades de ofrecer mayor seguridad. La conferencia congregó a los más relevantes expertos y profesionales en seguridad con el fin de debatir los temas de máxima actualidad y futuras tendencias del sector.

Durante el evento se puso de manifiesto la necesidad de que las organizaciones desarrollen una estrategia de seguridad sistémica para abordar las tendencias de las tecnologías en auge no como una pesada carga, sino como una oportunidad única de mejorar la seguridad y construir una infraestructura de la información más segura.

«A pesar de que durante los últimos 100 años, la tecnología y la información han evolucionado y crecido a un ritmo vertiginoso, el comportamiento de las personas para asumir este desarrollo ha progresado a un ritmo mucho menor, y nuestra capacidad para mantenernos a la altura del grado de complejidad que conlleva es limitada«, señaló Art Coviello, presidente de RSA. «En consecuencia, en la actualidad el dominio de la complejidad tiene un elevado valor, ya que permite a las personas aprovechar al máximo estos importantes avances tecnológicos. Ese es precisamente el reto al que se enfrentan hoy en día las organizaciones de TI de todo el mundo«.

Tanto Art Coviello como Christopher Young, vicepresidente senior de RSA, destacaron en los discursos de apertura de la conferencia las innovadoras tendencias (virtualización de los centros de datos, cloud computing, crecimiento de las aplicaciones móviles y computación social) que están redefiniendo el modo en que se aplican los sistemas de seguridad de la información. Coviello y Young animaron a las organizaciones a que asimilaran estas tendencias y aprovechasen la oportunidad de integrar mayor seguridad en su infraestructura de la información, en lugar de oponerse a ellas e ignorar los riesgos que plantean.

Para acelerar este cambio, los directivos proporcionaron a los asistentes los Siete Principios Rectores que engloban los elementos indispensables para construir una estrategia de seguridad de la información efectiva en el cambiante panorama actual.

«Aquellos que decidan asimilar estas tendencias estarán en las mejores condiciones para subirse a la ola de la innovación y aprovechar los beneficios que esta ofrece: aumento de los ingresos, reducción de los costes e infraestructuras más rápidas y flexibles«, comentaba Christopher Young. «Para ello, tenemos que erigirnos como una industria que asimila las tendencias de última generación con una estrategia de seguridad de la información puntera«.

Los Siete Principios Rectores de RSA para la construcción de una estrategia de seguridad sistémica

1 – La seguridad debe estar incorporada en la infraestructura de TI: según el primer principio, la seguridad no debe estar meramente integrada en la infraestructura, sino incorporada en ella.

2 – Desarrollo de ecosistemas de soluciones: es preciso formar ecosistemas que permitan a los productos y servicios de múltiples organizaciones funcionar de forma conjunta para resolver problemas de seguridad comunes.

3 – Creación de una seguridad sin fisuras, transparente: una seguridad considerablemente transparente para los usuarios y sistemas que debe proteger es de vital importancia para salvar la distancia entre el grado de desarrollo tecnológico y la capacidad de las personas para seguirlo.

4 – Garantía de la correlación y la funcionalidad basada en el contenido de los controles de seguridad: el acceso a la información del usuario medio está creciendo de manera exponencial al número de normas y requisitos que regulan la protección de dicha información.

5 – La seguridad debe estar orientada de fuera hacia dentro y viceversa: RSA piensa que la seguridad debe incluir un enfoque bilateral que proteja tanto el perímetro (de fuera hacia dentro) como la propia información (de dentro hacia fuera). Dado que los usuarios acceden a la información desde distintos dispositivos dentro y fuera de la red y en la nube, la política y los controles de seguridad deben aplicarse a la información a medida que esta se desplaza por la infraestructura.

6 – La seguridad tiene que ser dinámica y basarse en el riesgo: los actos de los delincuentes y estafadores que operan en este medio no están previstos en ninguna normativa o reglamento, por lo que pueden perpetrar ataques cada vez más creativos. Para luchar contra esta realidad, las organizaciones tienen que poder correlacionar de forma dinámica la información procedente de una serie de fuentes y reaccionar en tiempo real ante los riesgos asociados a la infraestructura y la información.

7 – Para que sea efectiva, la seguridad tiene que ser autodidacta: el carácter dinámico de las infraestructuras de TI y de los ataques maliciosos a los que están expuestas está dejando atrás la capacidad de las personas para seguir su velocidad y complejidad. Por este motivo, la estrategia de seguridad de la información debe ser dinámica y tener en cuenta los comportamientos.

-

NoticiasHace 6 días

NoticiasHace 6 díasHuawei muestra su potencial para empresas y cloud en España en el Digital Transformation Summit

-

A FondoHace 6 días

A FondoHace 6 díasCómo asegurarse de que se puede restaurar una copia de seguridad

-

A FondoHace 7 días

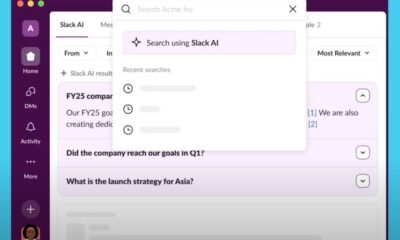

A FondoHace 7 díasSalesforce lleva la IA de Slack a todos los planes de pago de la plataforma

-

NoticiasHace 7 días

NoticiasHace 7 díasLG Gram Pro, portátiles ligeros preparados para la IA