Recursos

Pasa un verano conectado

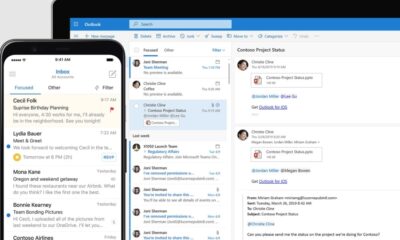

El acceso a Internet no baja durante los meses veraniegos y, para muchos, es fundamental para seguir en contacto con el trabajo a través del correo electrónico o informarse de la actualidad a través de la consulta de webs. Por ello, Cisco ofrece una serie de consejos para que el acceso desde cualquier dispositivo y lugar se realice con el máximo nivel de seguridad.

El acceso a Internet no baja durante los meses veraniegos y, para muchos, es fundamental para seguir en contacto con el trabajo a través del correo electrónico o informarse de la actualidad a través de la consulta de webs. Por ello, Cisco ofrece una serie de consejos para que el acceso desde cualquier dispositivo y lugar se realice con el máximo nivel de seguridad.

1 – Asegúrese, en primer lugar, de que su dispositivo móvil tenga activado sus códigos de clave personal. De esta forma, evitará que otras personas tengan acceso a su información privada. Es importante que utilice contraseñas que le resulte fácil recordar pero que, a su vez, no supongan un peligro.

2 – No se conecte a puntos de acceso desconocidos. Existen lugares de conexión inalámbricos fraudulentos desde los cuales los hackers podrían hacerse con información de carácter confidencial mientras navega.

3 – No abra correos electrónicos de desconocidos ni acepte o ejecute archivos de dudosa procedencia. A pesar de parecer una obviedad, gran parte de los virus se transmiten de esta forma. En esta línea, debe evitar también instalar aplicaciones cuya procedencia no le resulte familiar o programas no certificados, que pueden suponer un riesgo para la información.

4 – Compruebe que posee una solución de red privada virtual que le garantice confidencialidad en sus comunicaciones mediante una conexión encriptada y segura. Muchos dispositivos, como el iPhone, la llevan incorporada.

5 – Con el uso creciente de las redes sociales y los juegos interactivos se ha abierto una nueva puerta para el cibercrimen. Por ello, es imprescindible cuidar la privacidad de nuestros datos personales y evitar que estén disponibles para cualquier usuario.

6 – Cuestione la información que recibe por cualquier vía, y en especial a través de redes sociales; busque la personalización, ya que gran parte de los delitos se basan en explotar la confianza que depositamos en nuestros contactos y la suplantación es cada vez más frecuente.

7 – En el caso de redes corporativas de las compañías, cuente con la tecnología que le garantice una mayor seguridad a su información.

8 – En esta línea, no ignore las políticas corporativas. Según el Cisco 2010 Midyear Security Report el 50% de los usuarios finales hace caso omiso de las mismas y un 27% reconoce haber cambiado la configuración de su equipo para acceder a aplicaciones no permitidas.

-

NoticiasHace 7 días

NoticiasHace 7 díasHuawei muestra su potencial para empresas y cloud en España en el Digital Transformation Summit

-

EntrevistasHace 7 días

EntrevistasHace 7 días«El low code en sí no es una tecnología o una plataforma, es una estrategia»

-

NoticiasHace 7 días

NoticiasHace 7 díasCinco estrategias para mejoras la experiencia del cliente que compra on-line

-

NoticiasHace 7 días

NoticiasHace 7 díasLinux Foundation lanza Open Platform for Enterprise AI para crear herramientas de IA generativa open source