Noticias

Shellshock pone bajo riesgo a la mayoría de los servidores y dispositivos en internet

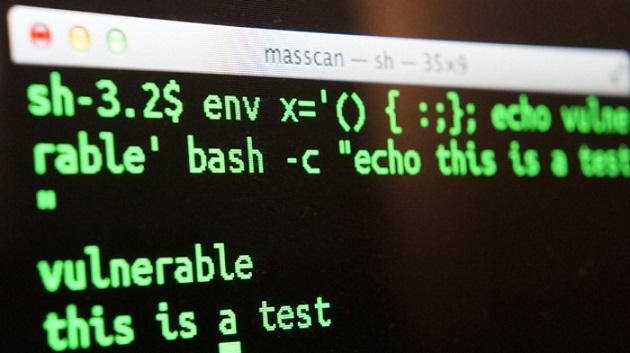

Esta semana finaliza con otra vulnerabilidad crítica y ampliamente generalizada que requiere atención inmediata. Según informan desde Trend Micro, Shellshock afecta un programa de código abierto muy común que se llama «bash.»

Bash es un intérprete de comandos comúnmente implementado en Linux, BSD y Mac OS X. Según CVE–2014–7169, el tl:dr que lleva este error es generalizado, tiene el potencial de hacer un daño significativo, y requiere poco o ningún conocimiento técnico para ser explotado. Debido al poder de LINUX, más de la mitad de los servidores de Internet, teléfonos Android y la mayoría de los dispositivos de la Internet de las Cosas (IoT), el alcance de Shellshock es muy amplio.

También, y dado que Bitcoin Core es controlado por BASH, esta vulnerabilidad puede afectar a sistemas de minería Bitcoin y otros relacionados con Bitcoin, haciéndolos potencialmente un objetivo muy atractivo para los atacantes.

1 – El parche

Algunos distribuidores de LINUX han publicado un parche que proporciona una solución parcial a este error. Es recomendable implementar estos parches tan pronto como sea posible y estar preparado para desplegar otro parche una vez que los desarrolladores e investigadores confirmen la existencia de un parche con cobertura completa para esta vulnerabilidad. Las reparaciones para los teléfonos Android y otros dispositivos tendrán que venir de la fábrica.

2 – La brecha

Siempre va a haber una brecha entre el momento en que un parche está disponible y el tiempo en el que el usted puede asegurarse de que está desplegado con éxito en todo su entorno.

Aquí es donde el control de compensación entra en juego. En este caso, usted debe tener un sistema de prevención de intrusiones (IPS) u otro heurístico basado en red para monitorizar el tráfico de red de las instancias.

La protección a nivel de host puede ayudar a vigilar el tráfico de red que entra y sale de las instancias y buscar intentos de ataques, bloqueándolos antes de que puedan ser ejecutados y parchear prácticamente los servidores de forma eficaz. En este caso, el exploit es relativamente simple de identificar y un IPS debe ser capaz de prevenir cualquier intento de ataque que provenga de un software vulnerable.

¿Qué hacer?

Este tema es urgente y debe ser abordado de inmediato. Afortunadamente, el plan de respuesta es muy sencillo.

1. Si usted es el usuario final, tenga cuidado con los parches para su Mac, su teléfono Android, u otros dispositivos que pueda tener.

2. Si usted está trabajando con los sistemas Linux, instale parches BASH inmediatamente.

3. Si está ejecutando servidores web Linux / APACHE que usan scripts BASH, considere la reorganización de sus scripts para usar algo que no sea BASH hasta que un nuevo parche esté disponible.

4. Si usted es el cliente de un servicio alojado, esté en contacto con ellos para saber si son vulnerables y conocer sus planes para resolverlo en caso de que lo sean.

El siguiente paso para proteger sus servidores debe ser:

1. Asegúrese de que usted tiene un IPS desplegado delante de los servidores vulnerables, que el IPS está habilitado y que bloquea activamente los programas para CVE–2014–7169. Deep Security está disponible a pleno funcionamiento (software o servicio) que puede ayudar inmediatamente a los clientes.

2. Puesto que los parches están disponibles asegúrese de instalarlos lo antes posible para asegurar la cobertura en capas (en conjunto con su IPS).

3. Continuar monitorizando la situación a medida que evoluciona.

Para equipos de sobremesa vulnerables (como Linux y Mac OS X):

1. Cambiar temporalmente la línea de comandos, o shell, a una sin esta vulnerabilidad. Esta vulnerabilidad en la actualidad sólo existe en BASH, otras líneas de comando no se ven afectadas. He aquí un how-to for Mac OS X.

2. Una vez que el parche se pone a disposición del sistema operativo, despliéguelo.

-

NoticiasHace 6 días

NoticiasHace 6 díasHuawei muestra su potencial para empresas y cloud en España en el Digital Transformation Summit

-

A FondoHace 7 días

A FondoHace 7 díasCómo asegurarse de que se puede restaurar una copia de seguridad

-

EntrevistasHace 6 días

EntrevistasHace 6 días«El low code en sí no es una tecnología o una plataforma, es una estrategia»

-

NoticiasHace 7 días

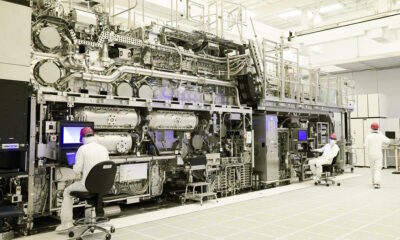

NoticiasHace 7 díasIntel Foundry sube de nivel con la litografía ultravioleta extrema de alta apertura numérica