Noticias

MuySeguridad Recaps (LXV): Protege tu Router, Asistentes Inteligentes, Microsoft ATP

El router es la puerta de entrada a Internet. Y sin embargo, pocas personas le prestan la atención que se merece. Así que esta semana arrancamos los MuySeguridad Recaps con una completa guía en la que te mostramos cómo puedes reforzar su seguridad, además de acceder a funciones de gestión avanzadas que te pueden venir muy bien.

¿Crees que tu altavoz inteligente te conoce bien? ¿Tal vez demasiado bien? Puede que sea porque le estás cediendo demasiados datos. Entender cómo pueden reconocerte a través de tu voz es el primer paso para mejorar tu privacidad frente a Alexa, Siri, Google y otros.

Además esta semana te contamos qué funciones nuevas ha incorporado Microsoft ATP para mejorar la protección de los dispositivos en red o cómo al trabajar desde casa puedes convertirte en tu propio CISO. Comenzamos.

Siete consejos para reforzar la seguridad de tu router inalámbrico

Un router inalámbrico es una pieza fundamental de nuestra infraestructura de red. Aunque sea un dispositivo con poca visibilidad, porque a la mayoría de usuarios se lo instala su operadora de servicios a Internet y se olvidan (mientras que funciona) su gestión es obligada para los usuarios que quieran mayores posibilidades, mejorar la conectividad, el control de su red informática y también la seguridad.

Desde que estalló la pandemia de la COVID-19 se han producido profundos cambios en todos los aspectos de la vida. El confinamiento de toda la población ha redefinido la forma en la que nos comunicamos, relacionamos, consumimos y trabajamos: en este último punto, ha tenido especial relevancia el hogar, que se ha convertido en una improvisada oficina para más del 34% de la población española durante el estado de alarma, según el INE. ¿Pero de qué forma se gestiona la seguridad informática en el hogar?

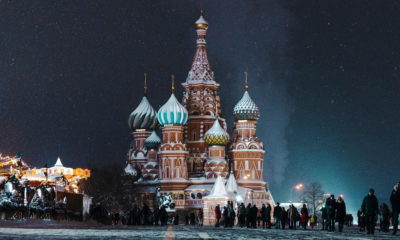

Cosmic Lynx: BEC para grandes empresas con sabor a Rusia

Hasta ahora, los ataques del tipo BEC (Business Email Compromise) eran ejecutados por un único atacante, pero Cosmic Lynx supone un importante paso evolutivo, puesto que se trataría de la primera organización cibercriminal especializada en este tipo de ataques. Algo que, claro, demuestra el gran potencial que tiene esta técnica si es explotada adecuadamente.

Los asistentes de voz como Alexa, Siri y Google Voice se han convertido, con los años, en una gran ayuda para muchas actividades del día a día. Esto, claro, significa que tienen más y mejor acceso a nuestras vidas, una condición imprescindible para que puedan facilitarnos las mismas. Tanto que ya saben reconocernos perfectamente. Te contamos cómo lo hacen.

Microsoft ATP mejora la protección de los dispositivos de red

Microsoft Defender Advanced Threat Protection (ATP) cuenta con una nueva y muy interesante función, destinada a mejorar la seguridad de los sistemas de la infraestructura IT. Ahora puede evaluar el estado de configuración de seguridad colectiva de los dispositivos en una red empresarial con la ayuda de una nueva característica denominada Microsoft Secure Score para dispositivos.

A TrickBot le interesa mucho tu resolución de pantalla

s posible que ahora mismo te preguntes la razón por la que un troyano como TrickBot se interesaría en saber cuál es tu resolución de pantalla. Más aún, si te contamos que, dependiendo de la misma, es posible que pese a llegar a un sistema no lo infecte. Sé que suena muy extraño, puesto que se trata de un valor que a priori no debería influir en las acciones del patógeno, ¿no? Pues en realidad sí que tiene una razón de ser.

MacOS X: una mala semana en cuestión de seguridad

Si eres usuario de MacOS X mira el ordenador por unos segundos y pregúntate cuán seguro consideras que es. Los usuarios de Apple, aunque sabemos que no son objetivo de tantas amenazas como los de Windows, tienen que ser conscientes de que también hay campañas de ciberdelincuentes, así como malware especialmente dirigido a estos sistemas. Esta semana, dos ataques importantes lo demuestran.

-

EntrevistasHace 3 días

EntrevistasHace 3 días«No tiene sentido una estrategia tecnológica que no encaje al 100% con la del CEO»

-

RecursosHace 5 días

RecursosHace 5 díasCuatro mitos del Mac en la empresa que tienes que desterrar

-

NoticiasHace 5 días

NoticiasHace 5 díasBeDisruptive y el CCI acuerdan trabajar para reforzar la ciberseguridad industrial en España

-

NoticiasHace 4 días

NoticiasHace 4 díasIberdrola, en busca de socios para construir centros de datos