Aunque la situación económica global aún acusaba los efectos de la Segunda Guerra Mundial, las circunstancias empiezan a ser mejores,...

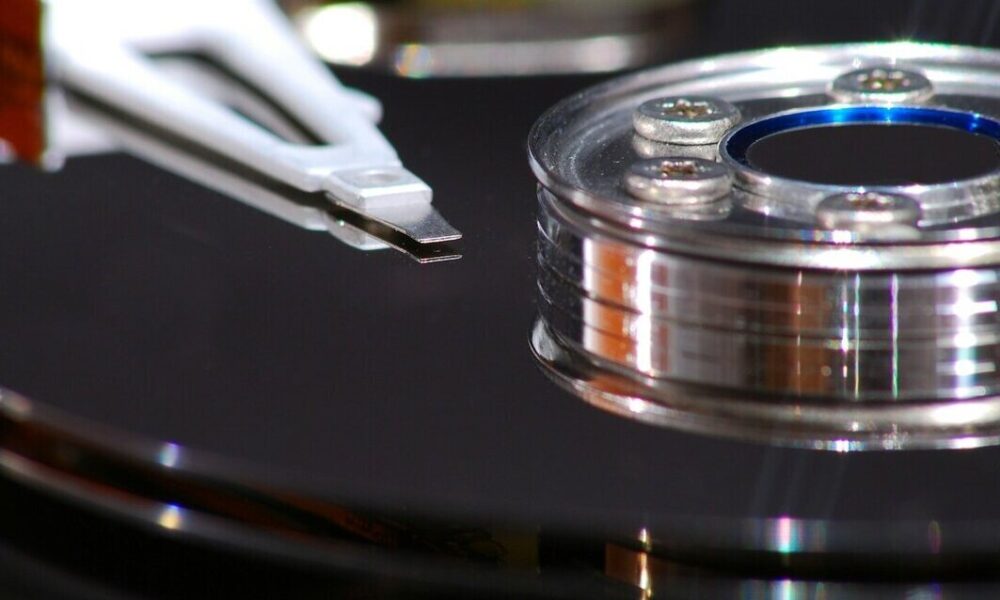

Las empresas pueden perder sus datos por un fallo en sus sistemas o una avería en su hardware, pero también, y cada vez más, por un...

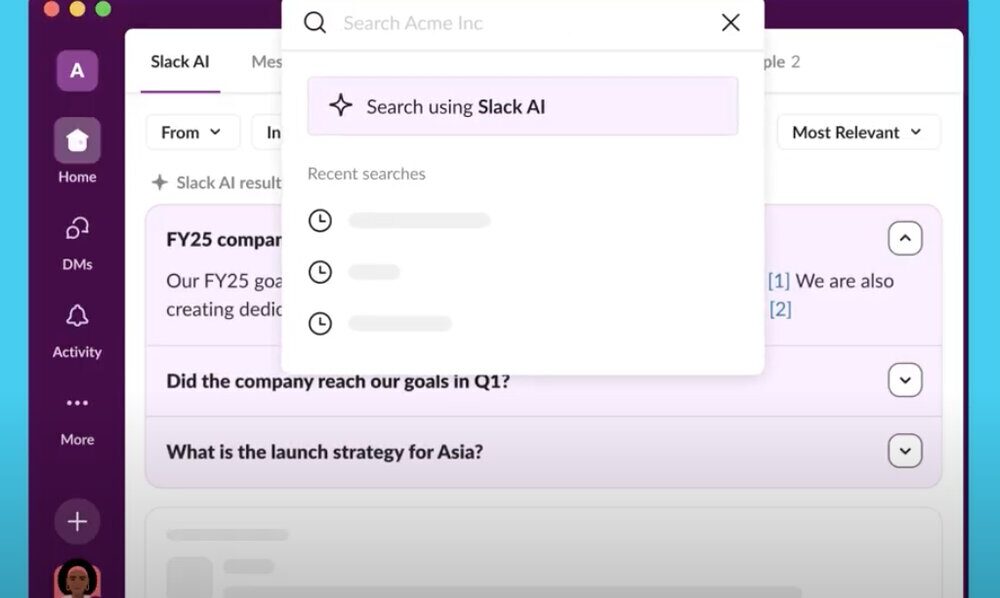

Salesforce sigue avanzando en el despliegue de la Inteligencia Artificial en sus productos y servicios con la disponibilidad en todos los planes de pago de Slack,...

Para bien o para mal, la tecnología (ordenadores, servidores, CPs, IAs..) ha jugado un papel fundamental en la historia del cine. Son embargo, sometida a las...

La firma WD ha presentado nuevas soluciones de almacenamiento dirigidas a profesionales, creadores y usuarios exigentes que necesiten optimizar sus flujos de trabajo y disfrutar de...

Google está celebrando en Las Vegas su evento Google Cloud Next 2024, al que ha traído todas sus novedades para empresas, y en el que ha...

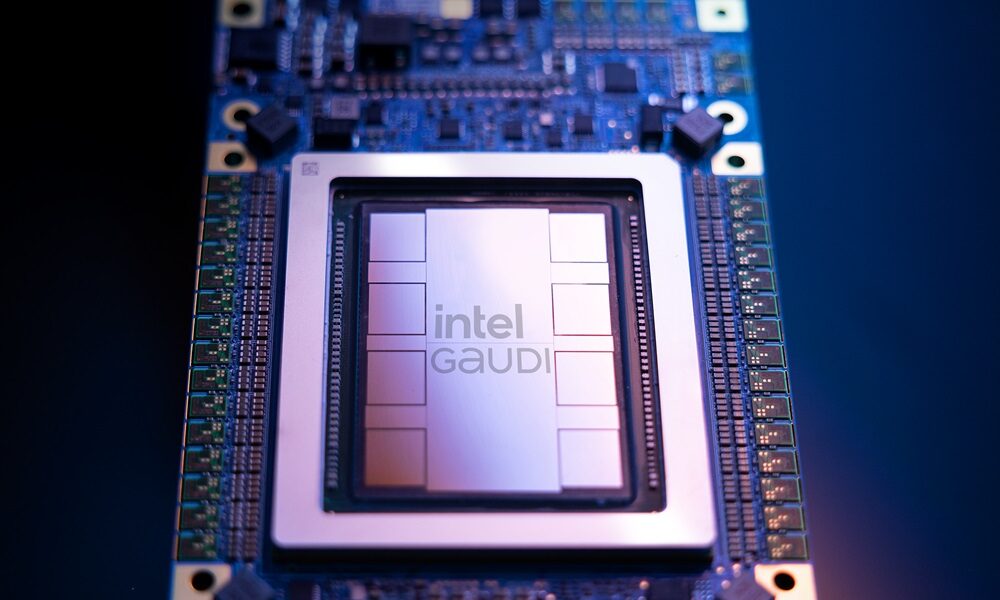

El gigante del chip ha presentado Intel Gaudi 3, un acelerador especializado en IA que marca un importante punto de inflexión en el sector, y que...

AMD ha presentado los Versal Series Gen 2, una nueva generación de SoCs integrados adaptativos «end to end» con aceleración de IA que no solo representan...

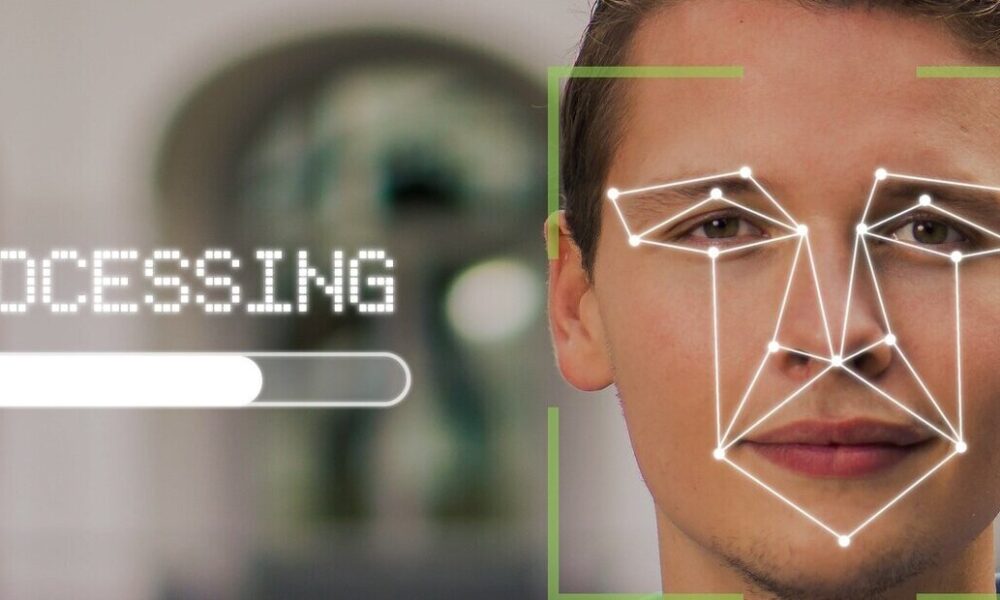

Desde hace ya algunos años, los sistemas de seguridad que controlan accesos mediante contraseña están dando paso en ciertos casos a otros basados en datos biométricos....

Las empresas que quieran mejorar la experiencia de sus clientes, tanto los actuales como los futuros, tienen que estar atentas a todos sus movimientos. Tanto a...

El Día Mundial del Backup 2024 es la nueva edición de la jornada anual propuesta por la industria tecnológica para recordarnos la importancia de las copias...

Cuando pensamos en un quirófano nos vienen a la cabeza las figuras del personal sanitario ataviados con batas y gorros, instrumental médico y un entorno esterilizado....

La tecnología ha ocasionado profundos cambios en el sector de la educación. Tanto, que en muchos casos las aulas ya no son solo grupos de alumnos...

El panorama laboral evoluciona más rápido que nunca. Los modelos tradicionales de trabajo están siendo desafiados por una nueva era de posibilidades: teletrabajo, trabajo híbrido y...

Seguramente estés pensando en alternativas a Telegram una vez conocido que un juez de la Audiencia Nacional ha ordenado el bloqueo cautelar del servicio en España. La orden...

Tal como está sucediendo en todos los sectores, la Inteligencia Artificial ha irrumpido en la educación con un potencial muy notable para transformarla. La IA en...

La historia es conocida. Hace tan solo tres años, el metaverso era uno de las tecnologías más prometedoras del momento. El cambio de nombre de Facebook...

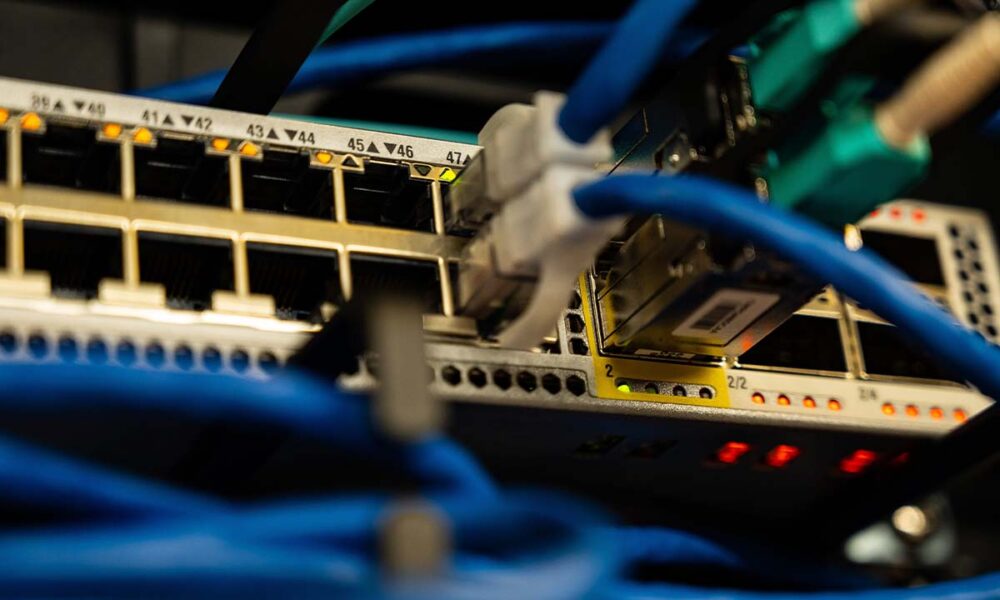

Los switches son un elemento esencial para dirigir el tráfico de datos en redes informáticas y en empresas aportan funciones adicionales a las que conocemos de...

Hoy, 20 de marzo, se celebra el Día Internacional del Centro de Datos. Un día en el que los principales actores de esta industria quieren mostrar...

Año tras año, las ciberamenazas siguen en aumento. Esto ya no es un secreto para prácticamente ninguna empresa. Incluso para las más pequeñas. Sin embargo, parece...

La red informática de ámbito mundial que conocemos como La Web cumple 35 años. Aunque hoy es absolutamente imprescindible para cualquier ámbito de nuestra sociedad y...

Integrar y centralizar toda la información de la empresa, de modo que las compañías puedan establecer un marco de gobernanza que les permita tomar decisiones informadas....