Noticias

La seguridad en entornos de TI híbridos

La seguridad en la TI híbrida es especialmente sensible a razón del nuevo escenario, en el que los servicios basados en la nube conviven con las infraestructuras internas.

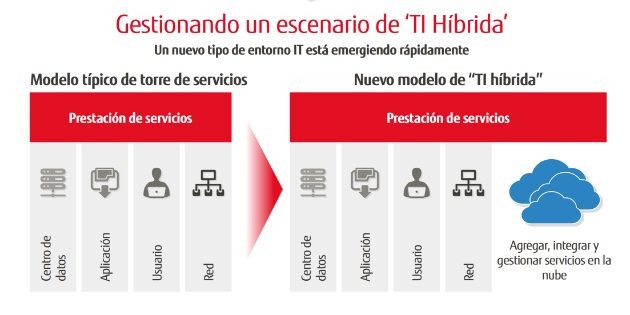

La nube no solo ha llegado para quedarse, sino que sigue y seguirá creciendo dada la inercia del medio. Los avances que trae, sin embargo, no sustituyen por completo al entorno de TI tradicional. Así es como nace la TI híbrida, un puente de unión entre dos mundos que no pueden permanecer separados por lógica de negocio, pero cuya gobernanza conjunta puede complicar las cosas.

Los entornos de TI híbridos, por lo tanto, son un camino a recorrer de manera obligatoria para toda empresa que dé el salto a la nube, y alcanzar los objetivos puede depender de confiar en un socio que responda con las soluciones precisas. Hablamos de software, pero también de servicios gestionados, formación o consultoría; y englobándolo todo, hablamos de seguridad.

La seguridad en la TI híbrida es especialmente sensible a razón del nuevo escenario, en el que los servicios basados en la nube conviven con las infraestructuras internas. Las consideraciones a este respecto son varias e implican un profundo conocimiento de todas las tecnologías utilizadas, lo que supone un reto al que pocas organizaciones se pueden enfrentar en solitario.

Entre los principales riesgos de seguridad de la TI híbrida cabe destacar:

1. Agregación de datos

La agregación de datos a través de sistemas internos y la nube constituye un riesgo en sí misma, ya que es muy probable que datos que previamente estaban almacenados por separado se mezclen y las herramientas de gestión de Big Data requieren de experiencia técnica precisa para su implementación y uso. Esto significa que los empleados deberían ser ajenos a dicha agregación, así como a sus implicaciones de seguridad.

Y lo mismo sucede con las fuentes de datos públicas. Por ejemplo, una aplicación que transmita la localización del usuario puede suponer un riesgo de seguridad tanto para el usuario como para la propia empresa, lo cual exige un tratamiento de los datos diferente.

La recomendación, pues, incluye políticas de monitorización de datos a medida y formación del personal acerca de los riesgos potenciales, así como una evaluación y clasificación al por menor de los datos, incluyendo ecosistemas de aplicaciones, canales de acceso, etc. Y sobre esa base evaluar las posibles amenazas.

2. Interfaces de programación de aplicaciones (APIs)

El uso de servicios en la nube dentro de los entornos de TI híbridos implica la utilización de APIs públicas de proveedores de servicios y aplicaciones con los que extender las posibilidades de la infraestructura propia, pero también traen consigo posibles riesgos. No obstante, el principal problema al que se enfrentan las empresas en este punto es la falta de personal cualificado para lidiar con las contingencias que puedan surgir a partir de una mala implementación o incluso vulnerabilidades en las propias APIs.

Asegurarse de poseer el nivel técnico suficiente y las herramientas adecuadas es el mejor remedio, y es que los beneficios de contar con estos extensores de la funcionalidad supera con creces a los inconvenientes, siempre que la gestión y los datos estén bien asegurados.

3. Resiliencia y redundancia

De acuerdo a los últimos estudios, son muchos los proveedores de servicios en la nube que ofrecen mejor niveles de disponibilidad y redundancia que las organizaciones de TI internas. Sin embargo, no sucede igual al integrar datos mediante fuentes internas y externas dentro del modelo de la TI híbrida. ¿Qué pasa cuando hay un fallo y el sistema se cae? ¿Dónde se mantienen los datos y con qué medidas de seguridad? Porque son muchos los proveedores de Cloud que no tienen obligación contractual para proteger o recuperar datos perdidos durante una incidencia.

Así pues, se hace imprescindible conocer a fondo cómo trabaja nuestro proveedor, qué políticas de protección de datos y copias de seguridad ofrece, y cómo las adapta en función a la sensibilidad de los datos.

4. Regulación

Uno de los problemas específico de los entornos de TI híbridos es la constante necesidad de supervisión en toda operación, de manera que la integración de datos entre los diferentes entornos se aplique conforme al reglamento y la legislación. Por supuesto, el deber de cumplir con la regulación vigente es aplicable a toda empresa, aunque cambiará mucho de una a otra las medidas a aplicar.

Actualmente se están levantando las restricciones de subir datos a la nube debido al aumento de la seguridad y protección de los mismos, y de hecho bancos e instituciones financieras que manejan información altamente sensible comienzan a sumarse al modelo híbrido. Pero aun así existen dificultades a la hora de tratar con datos privados y cumplir con las regulaciones entre regiones sigue suponiendo un obstáculo en muchos casos.

Asegurar y poder demostrar que toda infraestructura con la que se trabaje cumple con las diferentes regulaciones de protección de datos -por ejemplo, el trasbase de datos confidenciales exigirá siempre canales cifrados- es por lo tanto indispensable.

5. Seguridad entre nubes

La velocidad del trasvase de datos entre proveedores aumenta exponencialmente con la TI híbrida, y ya sea simplemente por testar nuevos servicios y/o proveedores, por asegurar la disponibilidad del servicio en los picos con más demanda o cualquier otra razón, este es otro apartado crítico en el tratamiento de la información.

De nuevo, contar con las políticas y procedimientos adecuados para integrar y concordar controles de seguridad entre diferentes nubes es prioritario. La protección de los datos debe ser siempre independiente al medio en el que se muevan y solo diseñando las estrategias de seguridad de acuerdo a esto lo garantiza.

Aplicar una política de datos eficiente a la par que segura conforme al nuevo entorno es esencial y no siempre es fácil discernir el correcto modo de actuación en cada caso. ¿Valen lo mismo unos datos que otros? ¿Se aseguran de igual forma? La respuesta a ambas preguntas es negativa, y de hecho cualquier variable cambia el tratamiento de los datos por completo.

Pero lo verdaderamente importante es que todas las consideraciones mencionadas y cualquier otra susceptible de serlo no se rigen únicamente por los estándares que marca la industria; además hay que atender a la legalidad vigente en cada territorio. El problema para las empresas, incluso para aquellas que disponen de equipos técnicos capaces, es la multitud de factores a examinar y sobre los que decidir, y las cifras indican que una gran mayoría no está preparada para ello.

En definitiva, aprovechar las ventajas del nuevo modelo minimizando riesgos -y no solo relativos a la seguridad- es más factible cuando se cuenta con expertos en la materia, es decir, con el socio adecuado. En este libro blanco (PDF) de Fujitsu, líder del sector con sus soluciones de gestión de TI híbrida, se enumeran las principales contingencias de seguridad y se dan pautas para abordarlas.

Más información: Entornos de TI híbridos

Imagen de apertura: Shutterstock

-

EntrevistasHace 6 días

EntrevistasHace 6 días«Las líneas entre broadcast, AV corporativo e IT se están difuminando muy rápido»

-

OpiniónHace 6 días

OpiniónHace 6 díasEl riesgo interno crece en la era de la IA y exige un nuevo enfoque

-

A FondoHace 5 días

A FondoHace 5 díasMicrosoft actualiza los Surface para Empresas

-

NoticiasHace 6 días

NoticiasHace 6 díasClaude se refuerza en el entorno corporativo: agentes de IA con conexión segura y sandbox.