Recursos

10 pistas para reconocer un ataque informático de phishing

¿Quién no ha recibido alguna vez un email de su entidad bancaria o una empresa solicitando una verificación de los datos personales, los datos bancarios o las contraseñas? A primera vista parecen correos electrónicos fiables, pero se trata de webs falsas que imitan a páginas legítimas. En realidad, son emails producto del phishing, una técnica informática que consiste en hacerse pasar por una entidad bancaria o una empresa para solicitar información confidencial a los usuarios.

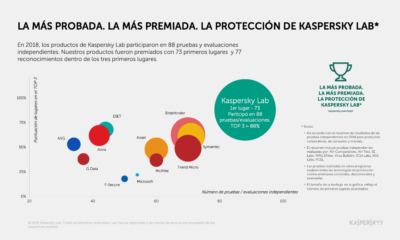

Los ataques de phishing aumentaron un 87% a nivel mundial entre 2011 y 2013, según datos de Kaspersky Lab. En total, 57 millones de personas recibieron un ataque de ese tipo. Pero, ¿cómo puede un usuario detectarlos? Mailify, startup especializada en email marketing, ha elaborado un listado con 10 pistas que permiten detectar un phishing.

1. Dirección del remitente: Si la dirección de email no contiene el nombre de la empresa, es un correo electrónico no fiable. Por ejemplo, una dirección real de iTunes es: do_not_reply@itunes.com. Por tanto, aunque el nombre del remitente sea iTunes, si el email es info@informatica.es, se trata de un caso de phishing.

2. Saludo genérico: Los emailings profesionales suelen estar personalizados con el nombre del destinatario. Hay que sospechar de emails que empiecen por ?Estimado cliente? o ?Estimado usuario?.

3. Información personal: El objetivo del phishing es conseguir los datos personales y contraseñas de los receptores. Una empresa no pedirá información de este tipo vía email.

4. Carácter urgente: Las empresas suelen solicitar por teléfono los datos personales o de carácter urgente. Si un cliente recibe un email en el que se especifica un plazo determinado para realizar una acción que no estaba prevista, probablemente será un caso de phishing.

5. Amenazas encubiertas: Las marcas hacen todo lo posible para fidelizar a sus clientes. Por ello, no pensarán en borrar o desactivar la cuenta de uno de sus clientes de buenas a primeras. Si un usuario recibe un email que contiene amenazas de este tipo, es mejor eliminarlo.

6. Enlaces incoherentes: Un phishing contiene generalmente un enlace en el que el nombre de la empresa no concuerda con el de la URL. Además, el ?https://? suele convertirse en ?http://?, (?s? de seguro). Si el correo no tiene enlaces resulta sospechoso. Por otra parte, un enlace visible puede llevar a otra URL que no tenga nada que ver, ya que se puede poner un link en cualquier texto (por ejemplo, así: http://www.lacaixa.es).

7. Errores gramaticales o de ortografía: Los phishing suelen contener múltiples faltas, mayúsculas y signos de puntuación en exceso.

8. Archivos adjuntos: Se ha de tener cuidado a la hora de abrir archivos adjuntos, aunque aparezcan como ?formularios de verificación?. Una empresa grande no gestionará miles de formularios en formato Word cuando resulta más sencillo hacerlo desde un formulario online.

9. Firma: Un email de empresa sin información complementaria del remitente o firmado por un simple ?atención al cliente?, no es un email corporativo.

10. Sin consentimiento: Según la Ley, los usuarios han de dar su consentimiento previo a una empresa a través del opt-in para empezar a recibir sus comunicaciones. Si se recibe un email de una marca a la que no se está suscrito, es mejor eliminarlo.

¿Qué hacer ante un ataque de phishing?

Un emailing real debe contar con el consentimiento explícito del destinatario e incluir un enlace de baja. ?Si un usuario recibe un mail sospechoso, lo mejor es no clicar ningún enlace, no abrir ningún archivo adjunto y, sobre todo, no dar información personal?, explica Paul de Fombelle, director general de Mailify. ?Marcar el email como ?correo no deseado? y eliminarlo es la forma más eficaz de evitar un posible de ataque de phishing. Si se cae en la trampa, la mejor solución es cambiar las contraseñas, consultar la cuenta bancaria y alertar a la compañía a la que han imitado?, añade.

-

NoticiasHace 5 días

NoticiasHace 5 díasGoogle libera Gemma 4, su modelo de IA de código abierto más avanzado

-

ContentHace 4 días

ContentHace 4 díasNunsys Group convierte el dato en un activo estratégico para AIMPLAS

-

NoticiasHace 6 días

NoticiasHace 6 díasASUS UGen300, el primer acelerador de IA en formato USB

-

A FondoHace 3 días

A FondoHace 3 díasAnthropic lanza el Proyecto Glasswing para controlar la potencia de su propia IA en ciberataques