A Fondo

Ashley Madison, ¿por qué nuestros honeypots tienen cuentas en tu website?

Ryan Flores, Threat Research Manager de Trend Micro.

Ella tiene 33 años, es de Los Ángeles, mide 1’80, es sexy, agresiva y una “mujer que sabe lo que quiere”, según su perfil. Intrigante. Sin embargo, su intriga no termina ahí: su dirección de correo electrónico es uno de los honeypots de correo electrónico de Trend Micro. Espera….¿qué?

Así fue como Trend Micro se enteró de que los usuarios de Ashley Madison estaban siendo chantajeados online. Buscando en los archivos filtrados de la página web, Trend Micro identificó varias docenas de perfiles en el controvertido site que utilizaban direcciones de correo electrónico que pertenecían a honeypots de Trend Micro. Los perfiles en sí eran bastante completos: todos los campos obligatorios como sexo, peso, altura, color de ojos, color de pelo, complexión, estado civil y las preferencias de citas estaban allí. El país y la ciudad especificada se ajustaba a la longitud / latitud de la información de la dirección IP. Casi la mitad de los perfiles (43%) tenía, incluso, un perfil escrito en la lengua materna de sus supuestos países.

Un asunto como este deja en el aire varias preguntas, que respondemos a continuación:

¿Qué es un honeypot?

Los honeypots son sistemas informáticos “cebo” diseñados para atraer a los atacantes. En este caso, Trend Micro tiene honeypots de correo electrónico diseñados para atraer spam. Estos honeypots para email se encuentran allí, esperando a los emails relacionados con farmacias dudosas, estafas de lotería, príncipes nigerianos y otros tipos de correos electrónicos no deseados. Cada honeypot está diseñado para recibir mensajes, no responder y, sin duda, para que no se inscriba en sites de adulterio o citas.

¿Por qué estaba tu honeypot en Ashley Madison?

La respuesta más simple y directa es: alguien ha creado los perfiles en Ashley Madison utilizando las cuentas de correo electrónico honeypot.

El proceso de registro de Ashley Madison requiere una dirección de correo electrónico, pero en realidad no comprueba si la dirección de correo electrónico es válida, o si el usuario registrado es el dueño real de la dirección de correo electrónico. Una sencilla activación de la URL enviada a la dirección de correo electrónico es suficiente para verificar la propiedad de la dirección de email, mientras que un CAPTCHA durante el proceso de registro elimina a los robots de la creación de cuentas. Ambas medidas de seguridad están ausentes en el site de Ashley Madison.

¿Quién creó las cuentas, bots automatizados o humanos?

Si se echa un vistazo a la base de datos filtrada, Ashley Madison registra la IP de los usuarios inscritos utilizando el campo signupip, un buen punto de partida para investigar. Así que el responsable de investigación de amenazas de Trend Micro, Ryan Flores, procedió a reunir todas las direcciones IP utilizadas para registrar las cuentas honeypot de correo electrónico de Trend Micro, y comprobó si existían otras cuentas inscritas usando esas IPs.

A partir de ahí, se logró reunir con éxito cerca de 130 cuentas que comparten la misma signupip con las cuentas de correo electrónico honeypot de Trend Micro. Ahora, las direcciones IP por sí solas no son suficiente. El siguiente paso fue comprobar si había signos de un gran volumen de registros, lo que significa que se produjo la inscripción de varias cuentas desde una sola IP en un corto período de tiempo.

Al hacer eso, Trend Micro se encontró con unos cuantos grupos de interés…

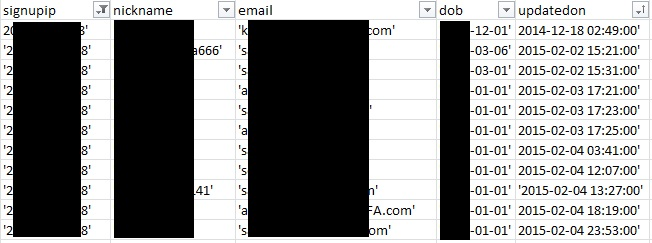

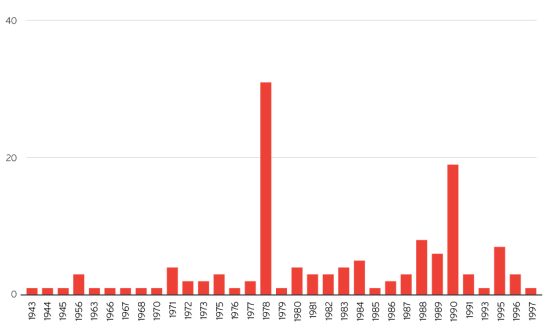

Figura 1. Perfiles creados a partir de las direcciones IP de Brasil.

Figura 2. Perfiles creados a partir de las direcciones IP de Corea.

Para obtener la fecha límite en las tablas anteriores, se ha utilizado el campo updatedon, porque el campo createdon no contiene una fecha y hora para todos los perfiles. Flores también ha observado que, curiosamente, el createdon y updatedon de estos perfiles son en su mayoría el mismo.

Como se puede ver, en los grupos anteriores, varios perfiles fueron creados a partir de una sola IP, con las marcas horarias separadas por pocos minutos. Por otra parte, parece que el creador es un humano, no un robot. La fecha de nacimiento (campo dob) se repite (los robots tienden a generar más fechas al azar en comparación con los humanos).

Otra pista que podemos utilizar es los nombres de usuario creados. El ejemplo 2 muestra el uso de «AVEE» como un prefijo común entre dos nombres de usuario. Hay otros perfiles en el conjunto de muestras que comparten características similares. Dos nombres de usuario, «xxsimone» y «Simonexxxx», ambos fueron registrados desde la misma IP, y ambos tienen la misma fecha de nacimiento.

Con estos datos, parece que los perfiles fueron creados por humanos.

¿Creó Ashley Madison las cuentas?

Tal vez, pero no directamente. Las IPs signup utilizadas para crear los perfiles se distribuyen en varios países y en las líneas DSL de consumo. Sin embargo, el porqué de mi duda radica en la distribución de género. Si Ashley Madison hubiese creado los perfiles falsos utilizando nuestros correos electrónicos honeypot, ¿no deberían ser la mayoría mujeres, para que puedan utilizarse como «ángeles»?

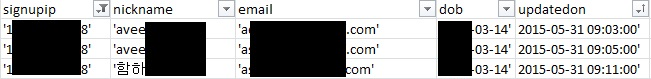

Figura 3. Distribución por sexo de los perfiles por país.

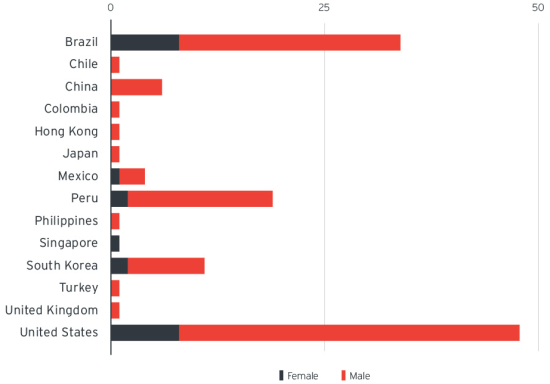

Como se puede ver, sólo alrededor del 10% de los perfiles con direcciones honeypot corresponde a mujeres. Los perfiles también mostraron un sesgo extraño en su año de nacimiento, ya que la mayoría de ellos tenían una fecha de nacimiento de 1978 o 1990. Se trata de una distribución extraña y sugiere que las cuentas fueron creadas para estar en un rango de edad previamente especificado.

Figura 4. Años de nacimiento de los perfiles.

A la vista de la fuga de datos más reciente Ashley Madison parece que participó activamente en la externalización de la creación de perfiles falsos para penetrar en otros países, la distribución por países de los perfiles falsos y el sesgo hacia un determinado perfil de edad sugiere que nuestras cuentas honeypot de correo electrónico han sido utilizadas por creadores del perfiles trabajando para Ashley Madison.

Si no fue Ashley Madison, ¿quién creó estos perfiles?

Retrocedamos por un momento. ¿Hay algún otro grupo que se beneficiaría de la creación de perfiles falsos en un site de citas / relaciones como Ashley Madison? La respuesta es bastante simple: foros y comentarios de spammers.

Estos spammers son conocidos por crear perfiles de sitios web y contaminar las conversaciones del foro y entradas del blog con comentarios de spam. Los más avanzados son capaces de enviar mensajes directos de spam. Al ver que Ashley Madison no implementa medidas de seguridad, tales como el correo electrónico de activación de cuenta y de CAPTCHA para protegerse de estos spammers, existe la posibilidad de que al menos algunos de los perfiles fueran creados por estos spambots.

-

A FondoHace 7 días

A FondoHace 7 díasMicrosoft actualiza los Surface para Empresas

-

EntrevistasHace 6 días

EntrevistasHace 6 días«Nuestro propósito es actuar como un habilitador ciberseguro de las operaciones»

-

NoticiasHace 6 días

NoticiasHace 6 díasNVIDIA sigue batiendo récords gracias a la IA

-

NoticiasHace 6 días

NoticiasHace 6 díasDigital Realty abre su primer centro de datos en Barcelona