Noticias

Quest Software amplía One Identity Solutions para proteger los datos no estructurados

La compañía presenta el nuevo Quest One Identity Manager Data Governance Edition, una solución para que las empresas mejoren el control y la seguridad del creciente volumen de datos no estructurados. Quest, que gestiona más de 102 millones de identidades de 5.000 clientes en todo el mundo, amplía su suit de soluciones Quest One para simplificar la gestión de datos no estructurados y fortalecer el negocio.

Los datos no estructurados (documentos, imágenes, hojas de cálculo, presentaciones, archivos PDFs, videos, etc.) continúan creciendo a un ritmo acelerado tanto en volumen como en complejidad. De hecho, una reciente encuesta realiza a clientes de Quest Software confirma que:

– El 86% de las organizaciones considera que garantizar la seguridad de los datos no estructurados es importante. En algunos casos se destaca como una prioridad y en otras como un aspecto secundario.

– Más de la mitad de los encuestados afirma que entre 50 y 100% de los datos de la empresa son datos no estructurados.

– Solo el 15% de los encuestados pueden rastrear los datos según sus propietarios.

– Todo esto significa que las organizaciones no solo están desbordadas por la cantidad de información sino también, que no existe la forma de determinar todo lo que poseen, dónde se almacena y quién tiene acceso a ella. Si a esto se le añade la utilización de herramientas como Dropbox, Microsoft SharePoint… significa que los agujeros de seguridad aumentan.

Quest One Data Governance protege los negocios

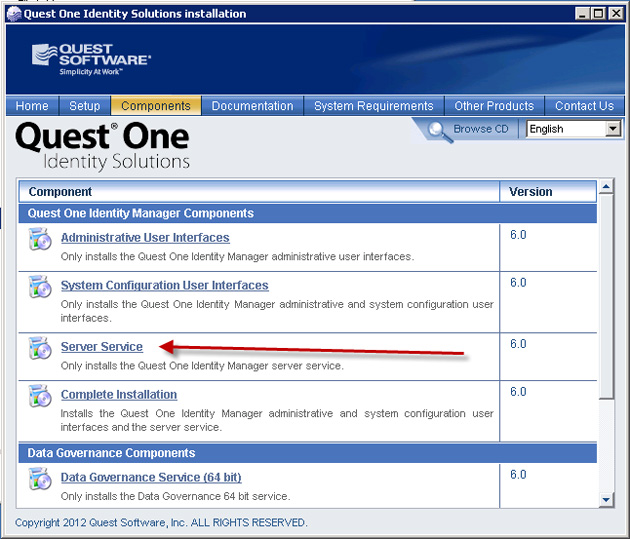

Quest One Identity Manager Data Governance Edition cuenta con una serie de capacidades que permiten una gestión automatizada, escalable, segura y eficiente de los datos no estructurados por parte de los propietarios de la información, que son quienes deben controlarlos, en lugar de los empleados de TI que solo deben garantizar el acceso.

La solución está diseñada para:

– Permitir a los gerentes de los negocios controlar quién tiene acceso a los datos y proteger a la organización a través de la posibilidad de analizar, aprobar y cumplir con las solicitudes de acceso.

– Proporcionar a los responsables de la toma de decisiones de cuadros de mando para analizar las tendencias, entender la actividad de acceso de datos históricos y actuales, así como también observar el estado de certificación sin necesidad de involucrar al departamento de TI.

– Gestionar los datos de acuerdo a las políticas establecidas por la administración al mismo tiempo que se tiene en cuenta la información descubierta por la solución para determinar quién debe ser el dueño de la información y gestionar el acceso a ella; esta información se obtiene a través de la evaluación de tendencias de lectura/escritura de usuarios clave.

-

A FondoHace 6 días

A FondoHace 6 díasMicrosoft actualiza los Surface para Empresas

-

EntrevistasHace 6 días

EntrevistasHace 6 días«Nuestro propósito es actuar como un habilitador ciberseguro de las operaciones»

-

NoticiasHace 5 días

NoticiasHace 5 díasNVIDIA sigue batiendo récords gracias a la IA

-

NoticiasHace 6 días

NoticiasHace 6 díasDigital Realty abre su primer centro de datos en Barcelona